目录导读

- 远程控制的安全挑战

- 向日葵加密技术解析

- 端到端加密的实现机制

- 企业级数据保护方案

- 用户常见问题解答

- 未来安全趋势展望

远程控制的安全挑战

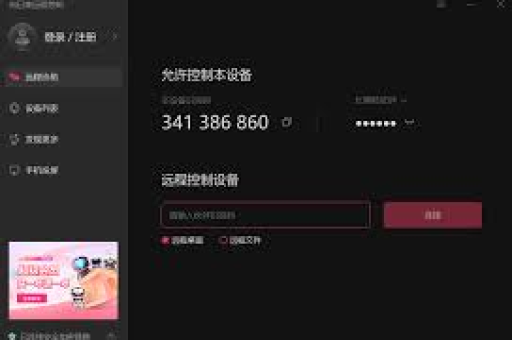

在数字化转型加速的今天,远程控制软件已成为企业运维、远程办公和技术支持的核心工具,随之而来的数据泄露、中间人攻击和未授权访问等安全威胁日益严峻,传统的远程连接往往在数据传输环节存在脆弱性,尤其是当数据通过公共网络传输时,极易被拦截或篡改,向日葵远程控制作为国内领先的远程解决方案,将数据加密置于技术架构的核心,致力于构建从连接到操作的全链路安全屏障。

向日葵加密技术解析

向日葵采用多层加密体系,确保数据在传输与存储过程中的机密性和完整性,其加密技术主要涵盖以下三个层面:

- 传输层加密:基于TLS 1.2/1.3协议建立安全通道,所有数据传输均通过加密隧道进行,防止网络嗅探。

- 会话加密:每个远程会话生成独立的加密密钥,实现“一次一密”,即使单个会话密钥泄露也不影响其他会话安全。

- 端到端加密(E2EE):在特定企业版中,向日葵支持端到端加密模式,确保只有通信双方能够解密数据,服务器无法获取明文内容。

端到端加密的实现机制

向日葵的端到端加密方案采用非对称加密与对称加密结合的方式,在连接建立阶段,通过RSA或ECC算法交换密钥;在数据传输阶段,使用AES-256等高强度对称加密算法对屏幕图像、键盘鼠标指令和文件传输内容进行加密,这种混合加密机制既保证了密钥交换的安全性,又兼顾了大数据量加密的性能需求。

特别值得注意的是,向日葵的加密策略遵循“最小权限原则”——远程操作过程中,被控端的系统权限仍由本地用户控制,远程方无法绕过本地授权进行敏感操作,这从源头减少了数据滥用的风险。

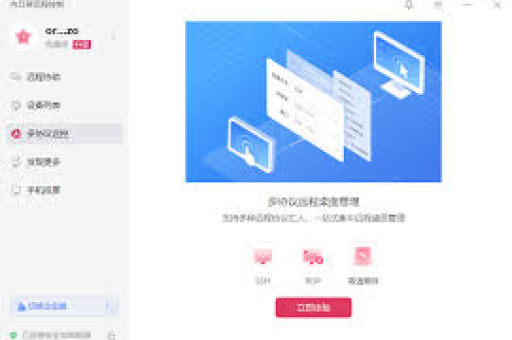

企业级数据保护方案

针对企业用户,向日葵提供定制化的安全模块:

- 双因素认证(2FA):强制登录验证,防止账号盗用

- 设备绑定与白名单:限制仅可信设备可建立连接

- 操作日志审计:完整记录所有远程会话的起止时间、操作类型和连接IP

- 私有化部署选项:支持将服务器部署在企业内部,实现数据完全自主管控

这些措施与数据加密技术形成立体防护体系,满足金融、医疗、教育等行业对合规性的严格要求。

用户常见问题解答

Q1:向日葵的加密技术是否通过国际安全认证?

A:向日葵已通过ISO27001信息安全管理体系认证,其加密模块符合多项国际加密标准,并定期接受第三方安全审计。

Q2:开启加密后是否会影响远程操作流畅度?

A:现代加密算法已高度优化,向日葵采用硬件加速和智能压缩技术,在保障安全的同时,延迟增加通常不超过5%,普通用户几乎感知不到差异。

Q3:个人免费版是否享受相同的加密保护?

A:个人版同样具备传输层加密和会话加密,但企业版独有的端到端加密、双因素认证等高级功能需升级后使用。

Q4:文件传输过程中如何防止数据泄露?

A:所有文件传输均通过加密隧道进行,支持断点续传和完整性校验,传输完成后不会在服务器留存副本。

Q5:如何验证连接是否真正加密?

A:用户可通过向日葵连接详情查看加密状态,专业用户还可使用网络分析工具验证数据包是否为加密格式。

未来安全趋势展望

随着量子计算的发展,传统加密算法面临新的挑战,向日葵研发团队已开始探索后量子密码学(PQC)在远程控制领域的应用原型,基于零信任架构的“永不信任、始终验证”模式正在融入产品设计——未来版本可能引入持续行为分析、动态权限调整等智能安全特性。

人工智能也将扮演重要角色,通过机器学习识别异常操作模式,在数据加密的基础上增加主动防御层,当检测到非常规的大规模文件导出行为时,系统可自动触发二次认证或临时暂停会话。

远程控制的安全边界正在从“连接安全”向“数据全生命周期安全”扩展,向日葵通过持续的技术迭代,不仅确保数据在传输中“看不懂”(加密),更致力于实现数据在存储和处理中“拿不走”“改不了”的全面防护体系。

在数字化浪潮中,安全已不再是可选功能,而是远程服务的基石,向日葵通过多层次、可配置的加密方案,让用户在不同场景下都能找到安全与便利的最佳平衡点,真正实现“远程无忧”的数字工作体验。